Sertifikat Samsung, LG, Mediatek dikompromikan untuk menandatangani malware Android

Beberapa sertifikat platform yang digunakan oleh vendor perangkat Android OEM untuk menandatangani aplikasi sistem inti secara digital juga telah digunakan untuk menandatangani aplikasi Android yang berisi malware.

Produsen perangkat OEM Android menggunakan sertifikat platform, atau kunci platform, untuk menandatangani image ROM inti perangkat yang berisi sistem operasi Android dan aplikasi terkait.

Jika aplikasi, bahkan yang berbahaya, ditandatangani dengan sertifikat platform yang sama dan menetapkan id pengguna 'android.uid.system' yang sangat istimewa, aplikasi ini juga akan mendapatkan akses tingkat sistem ke perangkat Android.

Hak istimewa ini memberikan akses ke izin sensitif yang biasanya tidak diberikan ke aplikasi, seperti mengelola panggilan yang sedang berlangsung, menginstal atau menghapus paket, mengumpulkan informasi tentang perangkat, dan tindakan sensitif lainnya.

Seperti yang dibagikan dalam laporan publik tentang pelacak masalah Android Partner Vulnerability Initiative (AVPI), penyalahgunaan kunci platform ini ditemukan oleh Łukasz Siewierski, Reverse Engineer di tim Keamanan Android Google.

"Sertifikat platform adalah sertifikat penandatanganan aplikasi yang digunakan untuk menandatangani aplikasi "android" pada image sistem. Aplikasi "android" berjalan dengan id pengguna yang sangat istimewa - android.uid.system - dan memegang izin sistem, termasuk izin untuk mengakses data pengguna," reporter Google menjelaskan.

"Aplikasi lain apa pun yang ditandatangani dengan sertifikat yang sama dapat menyatakan bahwa ia ingin dijalankan dengan id pengguna yang sama, memberikan tingkat akses yang sama ke sistem operasi Android."

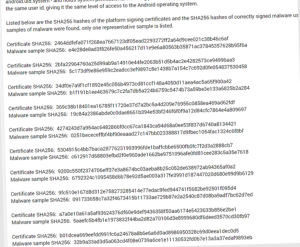

Siewierski melihat beberapa sampel malware yang ditandatangani menggunakan sepuluh sertifikat platform Android ini dan memberikan hash SHA256 untuk setiap sampel dan sertifikat yang ditandatangani secara digital.

Saat ini, tidak ada informasi tentang apa yang menyebabkan sertifikat ini disalahgunakan untuk menandatangani malware — jika satu atau lebih pelaku ancaman mencurinya atau jika orang dalam dengan akses resmi menandatangani APK dengan kunci vendor.

Juga, tidak ada informasi di mana sampel malware ini ditemukan — apakah mereka ditemukan di Google Play Store atau apakah mereka telah didistribusikan melalui toko pihak ketiga atau dalam serangan berbahaya.

Nama paket untuk sepuluh sampel malware terdaftar yang ditandatangani dengan kunci platform tercantum di bawah ini:

com.russian.signato.renewis com.sledsdffsjkh.Search com.android.power com.management.propaganda com.sec.android.musicplayer com.houla.quicken com.attd.da com.arlo.fappx com.metasploit.stage com.vantage.ectronic.cornmuni

Sertifikat yang bocor adalah milik Samsung, LG, Revoview, dan MediaTek

Pencarian di VirusTotal untuk hash ini memungkinkan BleepingComputer menemukan bahwa beberapa sertifikat platform yang disalahgunakan adalah milik Samsung Electronics, LG Electronics, Revoview, dan Mediatek.

Untuk sertifikat lainnya, tidak mungkin untuk menentukan milik siapa mereka saat ini.

Malware yang ditandatangani dengan sertifikat mereka mencakup yang terdeteksi sebagai trojan HiddenAd, pencuri informasi, Metasploit, dan dropper malware yang dapat digunakan pelaku ancaman untuk mengirimkan muatan berbahaya tambahan pada perangkat yang disusupi.

Google memberi tahu semua vendor yang terkena dampak tentang penyalahgunaan tersebut dan menyarankan mereka untuk merotasi sertifikat platform mereka, menyelidiki kebocoran untuk mengetahui bagaimana hal itu terjadi, dan meminimalkan jumlah aplikasi yang ditandatangani dengan sertifikat platform Android mereka untuk mencegah insiden di masa mendatang.

"Semua pihak yang terkena dampak harus merotasi sertifikat platform dengan menggantinya dengan kumpulan kunci publik dan pribadi yang baru. Selain itu, mereka harus melakukan penyelidikan internal untuk menemukan akar penyebab masalah dan mengambil langkah-langkah untuk mencegah insiden tersebut terjadi di masa mendatang. ," tambah reporter Google.

"Kami juga sangat menyarankan untuk meminimalkan jumlah aplikasi yang ditandatangani dengan sertifikat platform, karena ini akan secara signifikan menurunkan biaya perputaran kunci platform jika kejadian serupa terjadi di masa mendatang."

Cara mudah untuk mendapatkan ikhtisar semua aplikasi Android yang ditandatangani dengan sertifikat yang berpotensi disusupi ini adalah dengan menggunakan APKMirror untuk mencarinya (daftar aplikasi yang ditandatangani dengan sertifikat Samsung dan salah satu aplikasi yang ditandatangani LG).

Namun, berdasarkan hasil, meskipun Google mengatakan bahwa "semua pihak yang terkena dampak telah diberitahu tentang temuan tersebut dan telah mengambil tindakan perbaikan untuk meminimalkan dampak pengguna", sepertinya tidak semua vendor mengikuti rekomendasi Google sejak itu, setidaknya di Samsung. kasus, sertifikat platform yang bocor masih digunakan untuk menandatangani aplikasi secara digital.

Saat kami menghubungi Google tentang kunci yang disusupi ini, Google memberi tahu BleepingComputer bahwa mereka telah menambahkan deteksi untuk kunci yang disusupi ke Android Build Test Suite (BTS) dan deteksi malware ke Google Play Protect.

"Mitra OEM segera mengimplementasikan langkah-langkah mitigasi segera setelah kami melaporkan kompromi utama. Pengguna akhir akan dilindungi oleh mitigasi pengguna yang diterapkan oleh mitra OEM," kata Google dalam sebuah pernyataan kepada BleepingComputer.

"Google telah menerapkan deteksi luas untuk malware di Build Test Suite, yang memindai citra sistem. Google Play Protect juga mendeteksi malware tersebut."

"Tidak ada indikasi bahwa malware ini ada atau berada di Google Play Store. Seperti biasa, kami menyarankan pengguna untuk memastikan mereka menjalankan Android versi terbaru."