Malware BRATA

Malware Android yang dikenal dengan nama BRATA telah dikembangkan dalam versi terbaru dengan kemampuan semakin berbahaya, termasuk pelacakan GPS, kapasitas untuk menggunakan beberapa saluran komunikasi, dan fungsi untuk melakukan reset pabrik pada perangkat untuk menghapus semua jejak aktivitas berbahaya.

BRATA pertama kali ditemukan oleh Kaspersky pada tahun 2019 sebagai RAT Android (alat akses jarak jauh) yang terutama menargetkan pengguna Brasil.

Pada bulan Desember 2021, sebuah laporan oleh Cleafy menggarisbawahi munculnya malware ini di Eropa, di mana terlihat menargetkan pengguna e-banking dan mencuri kredensial mereka dengan melibatkan penipu yang menyamar sebagai costumer service perbankan.,,

Dalam laporan terbaru yang diterbitkan 24 Januari 2022, seperti dilaporkan Bleeping Computera, analis di Cleafy yang terus memantau perkembangan malware BRATA menggambarkan bagaimana malware terus berkembang.

Versi yang disesuaikan untuk audiens yang berbeda

Versi terbaru dari malware BRATA sekarang menargetkan pengguna e-banking di Inggris, Polandia, Italia, Spanyol, Cina, dan Amerika Latin.

Setiap varian berfokus pada bank yang berbeda dengan set overlay khusus, bahasa, dan bahkan aplikasi yang berbeda untuk menargetkan audiens tertentu.

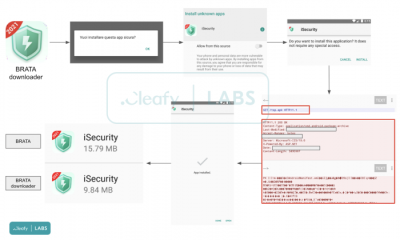

Pengembang malware menggunakan teknik serupa di semua versi, seperti membungkus file APK ke dalam paket JAR atau DEX terenkripsi.

Cara ini berhasil melewati deteksi antivirus, seperti yang diilustrasikan oleh pemindaian VirusTotal di bawah ini.

Dari total 60 vendor antivirus di Virus Total, hanya satu yang mampu mendeteksi BRATA sebagai malware berbahaya

Selain itu, BRATA sekarang secara aktif mencari tanda-tanda keberadaan antivirus pada perangkat dan mencoba menghapus alat keamanan yang terdeteksi sebelum melanjutkan ke langkah eksfiltrasi data.

Fitur baru BRATA

Fitur-fitur baru yang ditemukan oleh peneliti Cleafy dalam versi BRATA terbaru termasuk fungsi keylogging, yang melengkapi fungsi screen capture yang ada.

Meskipun tujuan pastinya tetap menjadi misteri bagi para analis, semua varian baru juga memiliki pelacakan GPS.

Yang paling menakutkan dari fitur barunya adalah kemampuan melakukan reset pabrik, yang dilakukan aktor dalam situasi berikut:

- Peretasan telah berhasil diselesaikan, dan transaksi penipuan selesai (yaitu kredensial telah dieksfiltrasi).

- Aplikasi telah mendeteksi bahwa itu berjalan di lingkungan virtual, kemungkinan besar untuk analisis.

BRATA menggunakan reset pabrik sebagai saklar mematikan untuk perlindungan diri, tetapi karena mereka menghapus perangkat, mereka juga memperkenalkan kemungkinan kehilangan data yang tiba-tiba dan tidak dapat diubah untuk korban.

Terakhir, BRATA telah menambahkan saluran komunikasi baru untuk bertukar data dengan server C2 dan sekarang mendukung HTTP dan WebSockets.

Opsi WebSockets memberi aktor saluran langsung dan latensi rendah yang ideal untuk komunikasi waktu nyata dan eksploitasi manual langsung.

Selain itu, karena WebSockets tidak perlu mengirim header dengan setiap koneksi, volume lalu lintas jaringan yang mencurigakan berkurang, dan dengan perluasan, kemungkinan terdeteksi diminimalkan.

Kirim uang

Fitur yang ditambahkan dalam versi baru juga memungkinkan malware untuk memulai transaksi keuangan dari perangkat yang diretas.

Menurut peneliti, adanya fitur reset pabrik merupakan tambahan yang cerdas untuk mencegah korban mendapatkan peringatan tepat waktu tentang transfer uang yang mencurigakan, karena aplikasi e-banking akan dihapus dari perangkat selama reset pabrik.

Karena pemilik perangkat akan mencari tahu mengapa aplikasinya yang diinstal hilang, mereka tidak sadar dengan transaksi di rekening banknya—mungkin bisa sampai beberapa hari ke depan, ujar peneliti.

Selain itu, reset pabrik juga menghapus aplikasi berbahaya yang berisi trojan BRATA, secara efektif menghapus bukti forensik dari mana serangan itu berasal.

Namun, peneliti Cleafy mengatakan, reset pabrik juga dapat dilakukan sebagai upaya untuk menjalankan trojan BRATA di lingkungan virtual. Dalam hal ini, BRATA menggunakan reset pabrik untuk melindungi diri dari pemindaian antivirus.

Dilengkapi kolektor data GPS

Selain fitur reset pabrik, sampel BRATA versu baru juga memiliki fitur mengumpulkan data geo-lokasi GPS dari perangkat yang terinfeksi.

Namun, ini tampaknya masih dalam pengembangan, menurut tim Cleafy.

Cleafy mengatakan mereka melihat sampel malware BRATA baru ini di aplikasi berbahaya yang didistribusikan di Amerika Latin, Italia, Polandia, dan Inggris.

Sejauh ini, peneliti belum melihat BRATA versi baru menyusup ke aplikasi di Play Store.

Cara untuk menghindari malware Android ini yaitu pengguna memperhatikan izin apa yang diminta aplikasi Android selama instalasi dan tidak menginstal aplikasi yang meminta akses ke "Hapus semua data".

Cara Dasar untuk Tetap Aman dari Malware BRATA

BRATA hanyalah satu dari banyak trojan perbankan Android dan RAT tersembunyi yang beredar di alam liar, menargetkan kredensial perbankan orang.

Cara terbaik untuk menghindari terinfeksi oleh malware Android adalah menginstal aplikasi dari Google Play Store, menghindari APK dari situs web langsung, dan selalu memindainya dengan alat antivirus sebelum dibuka.

Selama penginstalan, perhatikan baik-baik izin yang diminta dan hindari memberikan izin apa pun yang tampaknya tidak perlu untuk fungsionalitas inti aplikasi.

Terakhir, pantau konsumsi baterai dan volume lalu lintas jaringan untuk mengidentifikasi lonjakan yang tidak dapat dijelaskan yang mungkin dikaitkan dengan proses berbahaya yang berjalan di latar belakang.